Pour faire simple, la cybersécurité, c'est l'ensemble des pratiques qui visent à protéger vos systèmes, vos réseaux et vos données contre les attaques numériques. Considérez-la comme le système de sécurité complet de votre entreprise à l’ère du digital, celui qui protège vos biens les plus précieux contre le vol et les dégâts.

Définir la cybersécurité sans jargon technique

Imaginez un instant que votre entreprise est un bâtiment physique. Vous avez naturellement des serrures solides, des caméras de surveillance et une alarme pour protéger vos locaux, vos employés et vos documents importants. La cybersécurité, c’est exactement la même chose, mais pour votre environnement numérique.

Elle regroupe toutes les technologies, les processus et les habitudes conçus pour défendre vos ordinateurs, serveurs, mobiles et, surtout, vos précieuses données contre les accès non autorisés ou les actions malveillantes. Ignorer cet aspect, c'est un peu comme laisser la porte de vos bureaux grande ouverte la nuit, en espérant que personne de mal intentionné ne passera par là.

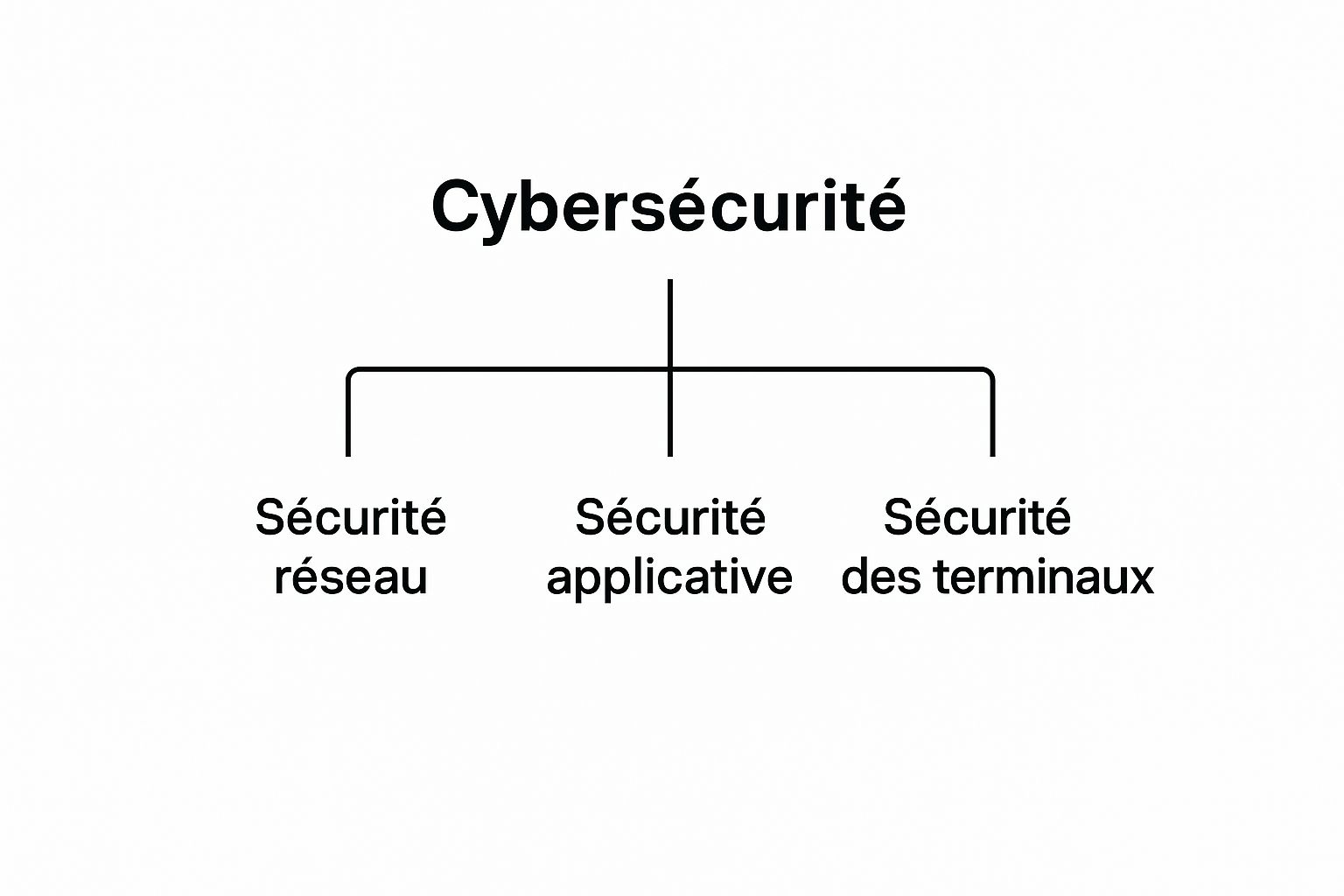

Ce schéma vous donne une idée claire des différents domaines couverts par une stratégie de sécurité solide.

On voit bien qu'il ne s'agit pas juste de mettre un antivirus. La protection doit couvrir les réseaux, les logiciels que vous utilisez et même les appareils de vos collaborateurs.

Pour être efficace, toute stratégie de cybersécurité s'articule autour de trois objectifs fondamentaux, souvent résumés par l'acronyme anglais "CIA" (Confidentiality, Integrity, Availability). En français, on parle de Confidentialité, Intégrité et Disponibilité.

Les trois piliers de la cybersécurité

| Pilier | Objectif principal | Exemple concret |

|---|---|---|

| Confidentialité | Empêcher l'accès non autorisé aux informations sensibles. | Le chiffrement de vos emails pour que seuls le destinataire et vous puissiez les lire. |

| Intégrité | Garantir que les données ne sont pas modifiées ou corrompues. | Un système qui vérifie qu'une facture n'a pas été altérée entre son envoi et sa réception. |

| Disponibilité | Assurer que les systèmes et les données sont accessibles quand on en a besoin. | Des sauvegardes régulières qui vous permettent de restaurer votre site web rapidement après une attaque. |

Ces trois piliers sont indissociables. Protéger la confidentialité de données qui sont corrompues (intégrité compromise) ou inaccessibles (disponibilité nulle) n'a que peu d'intérêt.

L'enjeu vital pour votre activité

Ne vous y trompez pas : la cybersécurité n'est pas un concept abstrait réservé aux multinationales. C'est ce qui assure la continuité de votre activité, protège votre réputation et maintient la confiance de vos clients. En 2024, près d'une entreprise française sur deux a subi une cyberattaque sérieuse, paralysant son activité dans 65 % des cas. Le phishing reste la méthode d'attaque la plus courante, ce qui montre bien que le maillon faible est souvent humain.

La question n'est plus de savoir si vous serez attaqué, mais quand. Une bonne stratégie de cybersécurité transforme cette quasi-certitude en un incident gérable, plutôt qu'en une catastrophe qui met en péril votre entreprise.

Au final, c'est un bouclier indispensable pour toute TPE ou PME qui veut se développer sereinement aujourd'hui. Pour creuser le sujet, n'hésitez pas à explorer nos autres articles sur la sécurité informatique.

Identifier les cybermenaces qui ciblent les PME

Pour bien comprendre ce qu'est la cybersécurité, il faut d’abord savoir contre qui, ou plutôt contre quoi, on se bat. Les cybermenaces ne sont pas des concepts abstraits réservés aux films de science-fiction ; ce sont des dangers bien réels qui planent chaque jour sur votre TPE ou PME.

Démystifions ensemble les attaques les plus courantes pour que vous puissiez les reconnaître.

Vous recevez un email qui semble tout droit sorti de votre banque, vous alertant d'une "transaction suspecte" et vous demandant de cliquer sur un lien pour vérifier. Ça vous parle ? C'est l'essence même du phishing, ou hameçonnage.

Le but du pirate est simple : vous faire peur pour vous pousser à l'action. En cliquant, vous atterrissez sur une fausse page web, copie conforme de l'originale, où vous entrez vos identifiants ou vos informations bancaires sans vous méfier. Le piège vient de se refermer.

Une fois que le pirate a ces accès, les conséquences sont immédiates : virements frauduleux, usurpation de votre identité, ou pire, une infiltration complète de votre système d'information. C'est souvent la porte d'entrée pour des attaques bien plus dévastatrices.

Les malwares : le logiciel invisible et nuisible

Un malware, ou logiciel malveillant, est un programme conçu pour s'infiltrer dans votre ordinateur à votre insu. Il en existe plusieurs sortes, chacune avec un objectif bien précis.

- Le logiciel espion (spyware) : Il s'installe en douce pour enregistrer tout ce que vous faites, notamment ce que vous tapez au clavier. Vos mots de passe, vos numéros de carte bancaire… tout est collecté.

- Le cheval de Troie (trojan) : Il se déguise en logiciel anodin (une mise à jour, un document PDF) pour créer une "porte dérobée" dans votre système. Les pirates peuvent ensuite l'utiliser pour revenir quand ils le veulent.

- Le virus : Il s'accroche à des fichiers sains et se propage comme une traînée de poudre aux autres ordinateurs de votre réseau, corrompant les données sur son passage.

Ces menaces sont souvent déclenchées par une action banale, comme ouvrir une pièce jointe infectée dans un email. La pandémie a d'ailleurs été une aubaine pour les cybercriminels, comme nous l'expliquions dans notre article sur la Covid-19, une opportunité en or pour les pirates.

Le ransomware : la prise d'otage numérique

Le ransomware, ou rançongiciel, est probablement le cauchemar de tout chef d'entreprise. Imaginez arriver un matin et découvrir que tous vos fichiers sont inaccessibles : votre comptabilité, votre base de clients, vos devis… À la place, un message glaçant exigeant une rançon, souvent en cryptomonnaie, pour tout récupérer.

L'attaquant a chiffré vos données, les rendant totalement inutilisables. Si vous n'avez pas de sauvegarde récente et déconnectée du réseau, vous voilà face à un choix impossible : payer la rançon sans aucune garantie de revoir vos fichiers, ou perdre des années de travail et mettre la clé sous la porte.

Pour une PME, une attaque par ransomware peut signifier l'arrêt complet de l'activité pendant plusieurs jours, voire plusieurs semaines. Les pertes ne sont pas seulement financières ; c'est la réputation de l'entreprise et la confiance des clients qui sont en jeu.

Et la France est une cible de choix. Elle se classe au sixième rang mondial pour le nombre d'attaques de ransomware en 2024. Fait intéressant, 43,5 % de ces attaques dans l'Hexagone utilisent des fichiers exécutables malveillants, une méthode d'infection particulièrement prisée par les pirates qui ciblent notre territoire.

Reconnaître ces menaces est la première étape, indispensable, pour commencer à construire une défense solide.

Pourquoi les TPE et PME sont des cibles privilégiées

Il y a cette idée tenace qui persiste : les cybercriminels ne s’attaqueraient qu’aux grands groupes, aux multinationales et à leurs trésors de données. Pourtant, la réalité du terrain est à des années-lumière de ce cliché. Non seulement les TPE et PME ne sont pas à l’abri, mais elles sont devenues une cible de choix pour les pirates.

Contrairement à la fiction, les attaquants ne cherchent pas toujours le "casse du siècle". Leur modèle est bien plus pragmatique : ils fonctionnent sur la rentabilité, en privilégiant le volume et la facilité d'accès.

Pour un cybercriminel, attaquer une PME est souvent plus simple et plus rapide. L'équation est claire : un effort minimal pour un gain quasi certain. Il est donc faux de penser "je suis trop petit pour intéresser qui que ce soit".

C'est justement cette perception qui fait des petites et moyennes entreprises des proies idéales. Elles sont soit une porte d'entrée facile vers des réseaux plus vastes, soit une source de revenus directs et rapides.

Dans la tête des pirates

Les cybercriminels vous voient comme une cible à la fois attrayante et accessible. Vous possédez des données qui ont une valeur marchande bien réelle, même si vous avez tendance à la sous-estimer.

- Données clients et fournisseurs : Des listes d'emails, des adresses, des historiques d'achats… tout cela se revend très bien ou sert à monter d'autres arnaques.

- Informations bancaires : Vos coordonnées bancaires et celles de vos clients sont une mine d'or pour qui veut réaliser des transactions frauduleuses.

- Savoir-faire et secrets de fabrication : Même à votre échelle, vos process uniques, vos plans ou vos fichiers de conception peuvent valoir cher pour un concurrent peu scrupuleux.

Et le principal attrait pour un pirate, c'est que toutes ces données précieuses sont souvent bien moins protégées que celles d'un grand groupe qui investit des millions dans sa sécurité.

Des vulnérabilités spécifiques aux PME

Au-delà de la valeur de vos informations, votre structure même présente des failles que les attaquants savent parfaitement exploiter. La plupart des TPE et PME partagent des défis communs qui augmentent mécaniquement leur exposition au risque.

Le premier obstacle est souvent budgétaire. L'investissement en cybersécurité peut paraître lourd et moins prioritaire face à des besoins immédiats, comme trouver de nouveaux clients ou renouveler du matériel.

Vient ensuite le manque de ressources humaines dédiées. Très rares sont les PME qui peuvent se payer un expert en sécurité informatique à plein temps. Du coup, cette responsabilité est souvent diluée, confiée à un collaborateur déjà débordé ou, pire, totalement négligée.

Enfin, la sensibilisation des équipes reste un talon d'Achille majeur. Un seul employé non formé aux risques du phishing peut anéantir en un clic tous les efforts de protection technique que vous avez pu mettre en place.

Comprendre ce qu'est la cybersécurité et pourquoi elle vous concerne directement est la toute première étape. Ce n'est pas un luxe réservé aux géants du CAC 40, mais une condition vitale pour assurer la survie et la croissance de votre activité.

Bâtir votre première ligne de défense numérique

La prise de conscience, c’est bien. L'action, c'est mieux. Contrairement aux idées reçues, mettre en place une stratégie de cybersécurité ne réclame pas un budget de multinationale ou un diplôme d'ingénieur. Il s’agit avant tout d’adopter quelques réflexes simples et des outils de base.

Mis bout à bout, ces éléments forment un rempart étonnamment solide contre la grande majorité des menaces qui pèsent sur les TPE/PME.

Nous allons voir comment organiser ce plan d'action concret autour de trois chantiers prioritaires. Chaque étape est pensée pour être accessible et applicable immédiatement, prouvant que des gestes simples peuvent radicalement réduire vos risques.

Renforcer vos fondations techniques

La toute première étape, c’est de construire une base technique saine. C'est le socle sur lequel reposera toute votre sécurité. Pensez-y comme aux murs porteurs de votre maison numérique : sans eux, tout le reste est dangereusement fragile.

Ici, trois actions sont absolument non négociables :

- Installer un antivirus et un pare-feu dignes de ce nom : L'antivirus est votre garde du corps personnel. Il analyse en permanence les fichiers pour repérer et bloquer les malwares. Le pare-feu, lui, est le videur à l'entrée de votre réseau : il filtre le trafic suspect et empêche les intrusions.

- Activer les mises à jour automatiques : C'est sans doute le geste le plus simple, mais aussi le plus crucial. Les mises à jour n'ajoutent pas seulement des fonctionnalités ; elles corrigent surtout des failles de sécurité découvertes par les éditeurs. Ignorer une mise à jour, c’est comme laisser une porte grande ouverte en sachant que des cambrioleurs connaissent l'adresse.

- Protéger votre messagerie : Le phishing est la porte d'entrée numéro un des cyberattaques. Sécuriser vos emails est donc vital. Des solutions dédiées peuvent analyser les pièces jointes et filtrer les messages frauduleux avant même qu'ils n'arrivent dans les boîtes de réception de vos collaborateurs. Pour aller plus loin, découvrez comment MAC2 protège votre messagerie avec des outils spécifiquement conçus pour les PME.

Ces trois piliers constituent votre bouclier technique de base.

Verrouiller la gestion des accès

Une fois la technique en place, il faut contrôler qui a le droit d'entrer et ce qu'il a le droit de faire. La gestion des accès est fondamentale pour éviter qu'un simple identifiant volé ne donne aux pirates les clés de votre entreprise.

Ne considérez plus le mot de passe comme une simple formalité, mais comme la clé de votre coffre-fort numérique. Un mot de passe faible est une invitation au vol.

Pour bétonner ce point, concentrez-vous sur deux pratiques essentielles :

- Créer des mots de passe robustes : Oubliez "123456" ou le nom de votre chien. Un mot de passe solide doit comporter au minimum 12 caractères, en mélangeant majuscules, minuscules, chiffres et symboles. L'idéal ? Utiliser un gestionnaire de mots de passe qui génère et stocke des combinaisons uniques et complexes pour chaque service.

- Déployer l'authentification multifacteur (MFA) : Le MFA ajoute une couche de sécurité devenue indispensable. Même si un pirate dérobe votre mot de passe, il lui faudra un second élément pour se connecter, comme un code envoyé sur votre téléphone. Activer le MFA sur vos comptes critiques (messagerie, banque, logiciels métier) réduit de 99,9 % le risque de compromission de compte.

Avec ces mesures, vous vous assurez que seules les personnes autorisées accèdent à vos informations sensibles.

Mettre en place un filet de sécurité

Enfin, il faut être réaliste : même la meilleure des défenses peut un jour être contournée. C'est là qu'intervient votre filet de sécurité ultime : la sauvegarde de vos données. En cas de ransomware, de panne matérielle ou de simple erreur humaine, c'est elle qui vous sauvera la mise.

La règle d'or est la stratégie 3-2-1. C'est simple : gardez au moins trois copies de vos données, sur deux supports différents, avec une copie stockée hors site (dans le cloud ou sur un disque dur externe que vous déconnectez).

Des sauvegardes régulières, et surtout testées, vous assurent de pouvoir restaurer votre activité rapidement. Vous transformez ainsi une catastrophe potentielle en un simple incident technique.

Transformer vos employés en un atout pour votre sécurité

Vous pouvez acheter les logiciels de sécurité les plus chers du marché, mais même le meilleur pare-feu au monde ne pourra rien faire face à une simple erreur humaine. C’est une réalité qu’on oublie souvent : dans la chaîne de la cybersécurité, vos collaborateurs sont à la fois votre plus grande force et, bien trop souvent, votre maillon faible.

Ce n’est pas une fatalité, mais un appel à l’action. Chaque employé, du comptable au commercial, manipule au quotidien des données sensibles et des systèmes critiques. Un seul clic sur un lien piégé dans un e-mail suffit parfois à paralyser toute votre entreprise.

Voilà pourquoi l’investissement le plus rentable n’est pas technique, mais humain. En formant vos équipes, vous ne faites pas que colmater des brèches ; vous transformez chaque personne en un rempart actif de votre défense.

Développer les bons réflexes au quotidien

L'objectif n'est pas de faire de vos salariés des experts en informatique. L’idée est bien plus simple : leur donner des réflexes pragmatiques qui réduisent drastiquement les risques pour votre entreprise. Il s’agit de créer une sorte de vigilance collective.

Voici quelques compétences de base que chaque collaborateur devrait maîtriser :

- Reconnaître un e-mail de phishing : Savoir repérer une adresse d'expéditeur bizarre, des fautes de grammaire, des demandes urgentes qui sortent de l’ordinaire, ou des liens qui ne pointent pas vers le site officiel attendu.

- Comprendre les dangers du Wi-Fi public : Ne jamais se connecter à des réseaux non sécurisés pour accéder à des informations professionnelles. Ces réseaux sont des terrains de jeu pour les pirates qui peuvent intercepter tout ce qui y transite.

- Prendre le réflexe de verrouiller son poste : Toujours verrouiller sa session d'ordinateur (un simple

Windows + LouCmd + Ctrl + Q) dès qu'on quitte son bureau, même pour aller chercher un café. - Utiliser des mots de passe robustes : Appliquer les règles de base pour créer des mots de passe solides et, idéalement, utiliser un gestionnaire de mots de passe pour ne plus jamais les réutiliser.

Une fois intégrés, ces gestes deviennent une seconde nature et constituent une première barrière de défense redoutable.

La cybersécurité n’est plus l’affaire du service informatique. C'est la responsabilité de chacun. Une culture de sécurité solide, c'est quand la vigilance devient une valeur partagée par toute l'entreprise.

Les chiffres le confirment : cette vigilance est plus que jamais nécessaire. Selon une étude récente, 61 % des Français ont déjà été victimes d'au moins une cyberattaque. Pire encore, 22 % d'entre eux ont subi une perte financière directe. Ces attaques ont des conséquences bien réelles. Vous pouvez d'ailleurs consulter les détails de cette étude sur la cybersécurité et ses perspectives.

En formant vos équipes, vous ne faites pas que protéger les actifs de votre entreprise. Vous leur donnez aussi les clés pour se protéger dans leur vie personnelle, ce qui renforce l'adoption et la pertinence de ces bonnes pratiques au quotidien.

Passer de la dépense à l'investissement stratégique

Il est temps de changer de lunettes. Considérer la cybersécurité comme une simple ligne de dépense est une erreur qui peut vous coûter votre entreprise. La vraie question n'est pas "combien me coûte ma sécurité ?", mais plutôt "combien me coûterait une seule attaque réussie ?".

Cette petite nuance change tout. Chaque euro investi devient une garantie pour la continuité de votre activité, une protection pour votre réputation et, surtout, un pilier pour bâtir la confiance avec vos clients. Dans un monde où la fiabilité numérique est un critère de choix décisif, une bonne posture de sécurité devient un avantage concurrentiel majeur.

Ne voyez plus la cybersécurité comme une contrainte, mais comme le moteur de votre pérennité. C'est l'assurance vie qui permet à votre PME de naviguer et de prospérer, même en pleine tempête.

Alors, par où commencer ? Lancez-vous : réalisez un audit simple de vos pratiques actuelles et esquissez un premier plan d’action.

Vos questions sur la cybersécurité en PME, nos réponses sans jargon

Même après avoir saisi les grands principes, de nombreuses questions pratiques subsistent. C'est bien normal. Pour vous aider à y voir clair et à prendre les bonnes décisions, voici les réponses aux interrogations les plus fréquentes chez les dirigeants de TPE et PME.

Mon entreprise est-elle vraiment une cible ?

Oui. Sans la moindre hésitation. L'idée que vous êtes "trop petit pour intéresser les pirates" est malheureusement la faille de sécurité la plus répandue et la plus dangereuse.

Les cybercriminels ne sont pas des artisans, ce sont des industriels. Ils automatisent leurs attaques pour scanner des milliers de cibles à la recherche de la moindre porte ouverte. Ils ne cherchent pas forcément de grosses prises, mais des proies faciles.

Vos données clients, vos informations bancaires, et même le simple accès à votre réseau ont une valeur marchande. Pour eux, attaquer 100 PME mal protégées est souvent plus rentable et beaucoup moins risqué que de s'acharner contre une seule grande entreprise surprotégée.

Quel est le plus grand risque pour ma PME ?

Contrairement à ce que l’on pourrait croire, la menace numéro un n’est pas une faille technologique ultra complexe sortie d’un film de science-fiction. C'est le facteur humain. L'écrasante majorité des cyberattaques qui réussissent commencent par une simple erreur humaine, comme un clic un peu trop rapide sur un lien de phishing.

La sensibilisation et la formation de vos équipes ne sont pas une simple option, c’est le pilier central de votre défense. Une équipe vigilante est votre meilleur système de détection, bien avant n'importe quel logiciel.

Par où commencer avec un budget limité ?

La cybersécurité n'est pas qu'une question de budget. Vous pouvez renforcer massivement votre sécurité avec des actions quasi gratuites, mais d’une efficacité redoutable.

Si vous ne deviez retenir que quatre choses, ce seraient celles-ci :

- Activer l'authentification multifacteur (MFA) : C'est de loin la mesure la plus efficace pour bloquer les tentatives de vol de comptes. C’est la double serrure sur votre porte d’entrée numérique.

- Mettre en place une politique de mots de passe robustes : Oubliez les mots de passe courts. Utilisez des phrases de passe longues et uniques, ou encore mieux, un gestionnaire de mots de passe.

- Appliquer les mises à jour, tout le temps : Activez les mises à jour automatiques sur tous vos logiciels et appareils. Chaque mise à jour corrige des failles que les pirates cherchent à exploiter.

- Sauvegarder vos données : Appliquez la règle du 3-2-1. Avoir trois copies de vos données, sur deux supports différents, avec une copie stockée hors de vos locaux. C'est votre assurance-vie en cas de pépin.

Ces quatre gestes de base neutralisent une part énorme des menaces courantes, sans nécessiter d'investissement majeur. Ils constituent votre première ligne de défense, celle qui fait toute la différence.

Pour un accompagnement sur mesure dans la mise en place de votre stratégie de sécurité et de vos outils digitaux, Webintelligence développe des solutions adaptées aux défis des TPE et PME. Explorez nos services et protégez votre croissance sur https://www.webintelligence.fr.